网络核武时代 信息安全临界点下的攻防博弈与软件开发新使命

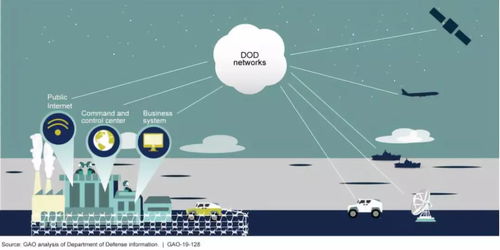

在数字化的浪潮中,一种新型的“武器”正悄然改变全球安全格局——网络攻击工具,其破坏力被专家类比为“网络核武器”。从瘫痪关键基础设施的勒索软件,到窃取国家机密的APT攻击,再到可能扰乱社会秩序的深度伪造技术,网络空间的硝烟已然弥漫。全球范围内,针对能源、金融、交通、医疗等核心领域的攻击事件频发,破坏力与影响力不断升级,标志着全球信息安全已逼近一个危险的临界点。传统的防御边界日益模糊,静态的安全策略在动态、智能化的攻击面前显得力不从心。这一严峻现实,对作为防线基石的网络与信息安全软件开发,提出了前所未有的挑战与使命。

面对“网络核武”级别的威胁,传统的安全软件开发范式必须进行深刻的变革。首要任务是思维模式的转变:从“被动防御”转向“主动免疫”和“持续响应”。这意味着软件不应仅是漏洞出现后的补丁,而需构建内生的安全能力。技术架构需深度融合人工智能与大数据分析。通过机器学习模型,安全软件能够实时分析海量日志与网络流量,提前感知异常行为模式,实现威胁的预测与预警。例如,用户实体行为分析(UEBA)和扩展检测与响应(XDR)平台正成为新标杆。“零信任”架构应从理念落地为软件开发的核心原则。软件开发需贯彻“从不信任,始终验证”,确保每次访问请求都经过严格的身份、设备和上下文认证,最小化攻击面。

在临界点上,网络与信息安全软件的开发呈现出若干关键趋势与核心能力要求。一是智能与自动化。安全编排、自动化与响应(SOAR)能力至关重要,软件需能自动执行标准化的调查与遏制流程,将安全人员从重复性警报中解放出来,专注于战略决策。二是云原生与弹性化。随着混合云和多云环境的普及,安全软件必须原生支持云环境,具备弹性伸缩能力,并提供一致的可见性与控制力。三是隐私增强计算。在数据利用与隐私保护之间取得平衡,开发整合同态加密、安全多方计算等技术的软件,实现“数据可用不可见”。四是供应链安全。软件本身及其开发流程的安全性成为焦点,需严格管理第三方组件,实施软件物料清单(SBOM),确保从代码到交付的全链路可信。

对于开发者、企业与国家而言,行动已刻不容缓。开发者需要持续学习,掌握前沿的安全开发知识,将安全需求融入软件开发生命周期的每一个阶段(DevSecOps)。企业必须加大投入,不仅采购先进的安全软件,更应重视自身安全开发能力的建设,并定期进行实战化的攻防演练。国家层面,需完善法律法规,制定强制性的安全标准,鼓励核心技术攻关,并推动国际协作,共同建立网络空间的治理规则与互信机制。

网络空间的“核阴影”已然浮现,将信息安全推至风暴眼的临界点。这不仅是技术挑战,更是对全球数字社会韧性的考验。网络与信息安全软件开发,正从保障业务的辅助角色,演进为维系数字世界存续的基石工程。唯有通过技术创新、范式革新与全球协同,构建起智能、主动、弹性的深层防御体系,我们才能在“爆炸”的余波中守护文明的数字之光,于临界点上筑起新的长城。

如若转载,请注明出处:http://www.yvszax.com/product/35.html

更新时间:2026-05-29 22:24:46